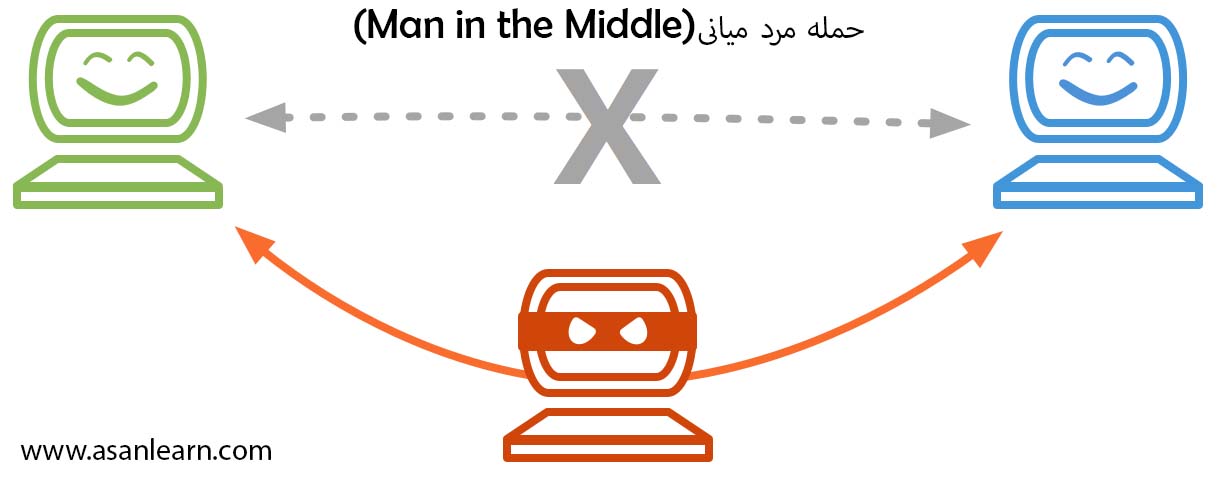

حمله مرد میانی(Man in the Middle)

در این مقاله، ما قصد داریم در مورد حملات (man-in-the-middle (MITM صحبت کنیم. این یکی از خطرناک ترین حملاتی است که می توانیم در شبکه انجام دهیم. تنها زمانی می توانیم این حمله را انجام دهیم که به شبکه متصل شویم. این حمله جریان بسته ها را از هر مشتری به دستگاه ما هدایت می کند. این بدان معنی است که هر بسته ای که به مشتری یا از طرف مشتری ارسال می شود، باید از طریق دستگاه ما ارسال شود. اکنون، ما رمزعبور و کلید شبکه را می دانیم، بنابراین قادر خواهیم بود فقط این بسته ها را بخوانیم، آنها را اصلاح کنیم، رها کنیم. این حمله بسیار موثر و بسیار قدرتمند است زیرا محافظت در برابر آن بسیار سخت است. این به دلیل عملکرد پروتکل ARP است.

ARP دو مسئله اصلی امنیتی دارد. اولین مسئله امنیتی این است که هر پاسخ درخواست ARP قابل اعتماد است، بنابراین هرچه دستگاه ما به دستگاه های دیگر موجود در شبکه ما بگوید قابل اعتماد خواهد بود. اگر به هر دستگاهی در شبکه خود بگوییم که ما روتر هستیم، دستگاه به ما اعتماد خواهد کرد. برای اطمینان از اینکه ما واقعاً روتر هستیم، هیچ آزمایشی اجرا نمی شود.

به همین ترتیب، اگر به روتر بگوییم که شخص دیگری در شبکه هستیم، روتر به ما اعتماد خواهد کرد و با ما به عنوان آن دستگاه رفتار خواهد کرد. بنابراین این اولین مسئله امنیتی است. دومین مسئله امنیتی این است که مشتری ها می توانند پاسخ ها را بپذیرند حتی اگر درخواستی ارسال نکرده باشند. بنابراین، وقتی دستگاهی به شبکه متصل می شود، اولین چیزی که می پرسد این است که روتر کیست؟ و سپس روتر با ارسال پاسخ «من روتر هستم» پاسخی ارسال می کند. اکنون، فقط می توانیم پاسخی ارسال کنیم بدون اینکه دستگاه از شما بخواهد که روتر کیست. ما فقط می توانیم به دستگاه خود بگوییم که ما روتر هستیم و چون دستگاه ها به هر کسی اعتماد دارند، آنها به ما اعتماد خواهند کرد و به جای ارسال بسته ها به روتر، شروع به ارسال بسته های ما می کنند.

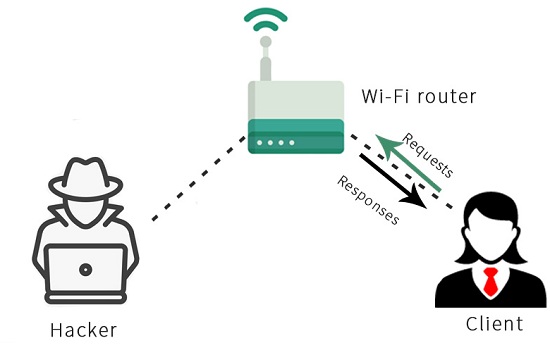

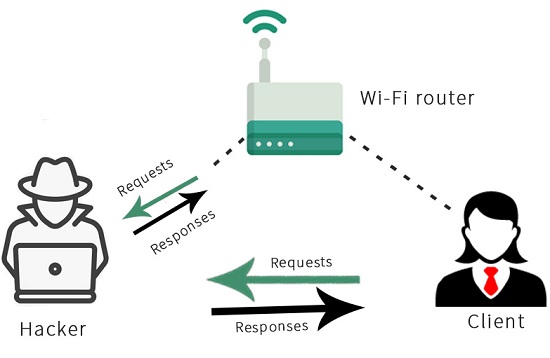

اکنون، ما می خواهیم نحوه عملکرد این حمله MITM را بیاموزیم. این کار با استفاده از تکنیکی به نام مسمومیت ARP یا کلاهبرداری ARP کار خواهد کرد. در نمودار زیر، می توانیم یک شبکه Wi-Fi معمولی را مشاهده کنیم. خواهیم دید که وقتی مشتری چیزی را درخواست می کند، درخواست را به روتر Wi-Fi ارسال می کند و سپس روتر درخواست را از اینترنت می گیرد و با پاسخ به مشتری باز می گردد:

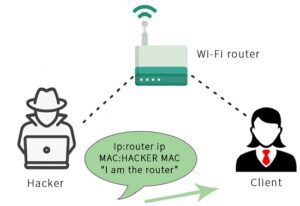

اکنون، همه این کارها با استفاده از بسته ها انجام می شود. بنابراین، کاری که ما می خواهیم انجام دهیم این است که ما می خواهیم پاسخ ARP را به مشتری ارسال کنیم تا بتوانیم پاسخ ها را بدون درخواست مشتری از او ارسال کنیم. مشتری چیزی نخواسته است، اما ما همچنان می توانیم برای او پاسخی ارسال کنیم. ما می خواهیم بگوییم که IP ما IP روتر است. بنابراین، روتر IP 192.168.0.1 دارد. ما می خواهیم به مشتری بگوییم که دستگاه دارای IP 192.168.0.1 دارای آدرس MAC ما است، بنابراین ما در واقع قصد داریم به مشتری بگوییم که ما روتر هستیم.

به همین دلیل، مشتری به جای ارسال بسته ها به روتر، شروع به ارسال بسته ها برای ما می کند. نمودار زیر این را نشان می دهد:

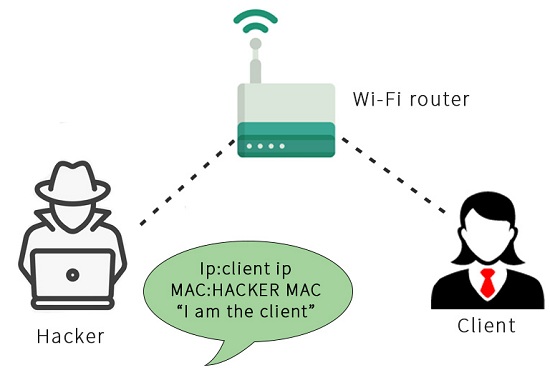

پس از آن، ما قصد داریم خلاف روتر Wi-Fi را انجام دهیم. ما قصد داریم به روتر بگوییم که ما مشتری هستیم. این کار را با گفتن روتر انجام خواهیم داد که IP ما Client IP است و Client آدرس MAC ما را دارد، بنابراین ارتباط بسته ها از طریق آدرس MAC انجام می شود و روتر Wi-Fi به جای آن شروع به ارسال بسته ها برای ما می کند. ارسال آن به مشتری. نمودار زیر این را نشان می دهد:

همانطور که در نمودار زیر مشاهده می شود، هنگامی که مشتری می خواهد Google.com را باز کند، درخواست را به جای ارسال به روتر Wi-Fi به دستگاه ما ارسال می کند.

اکنون، روتر Wi-Fi پاسخ Google.com را به جای Client به دستگاه ما ارسال می کند و سپس ما این پاسخ را به Client ارسال می کنیم. بنابراین، این بدان معنی است که هر بسته ای که برای مشتری ارسال می شود باید از طریق ما ارسال شود. از آنجا که این از طریق ما عبور می کند و ما کلید آن را داریم، می توانیم این بسته ها را بخوانیم، می توانیم آنها را اصلاح کنیم یا فقط می توانیم آنها را رها کنیم.

بنابراین، این اصل اساسی مسمومیت با ARP یا حمله MITM است. اساساً، ما می خواهیم به مشتری بگوییم که ما روتر هستیم و سپس به روتر Wi-Fi خواهیم گفت که ما مشتری هستیم. این کار ما را در میانه جریان بسته، بین Client و روتر Wi-Fi قرار می دهد. بعد از این همه بسته ها در دستگاه ما جریان می یابند، بنابراین ما می توانیم بسته ها را بخوانیم، آنها را اصلاح کنیم یا آنها را رها کنیم.

درباره فائزه تقی پور

فائزه تقی پور هستم دانشجوی کارشناسی شبکه کامپیوتری حدود یک سالی هست که نویسنده ام و دارای مهارت ها و مدرک دوره های +MCSA, CCNA ,Network هستم.

نوشته های بیشتر از فائزه تقی پور

دیدگاهتان را بنویسید